Você provavelmente sabe o que é login – mas já parou para pensar nas diversas variações dessa tecnologia que surgiram nos últimos anos? Conhecer os detalhes por trás da forma de acesso mais famosa da Internet é fundamental não só para manter os seus dados seguros, como também para saber usá-la a seu favor em ambientes de alto tráfego de rede, como empresas e estabelecimentos comerciais.

Portanto, continue lendo este artigo e saiba o que é login de fato, incluindo seus tipos mais conhecidos e o que eles agregam para uma navegação online conveniente e de qualidade.

E não perca: Como medir a velocidade da Internet pelo Google

O que é login? Uma breve história

O login é um mecanismo usado desde os primórdios da Internet para identificar usuários em aplicativos, sites, redes sociais e e-mails – basicamente qualquer endereço virtual que faz parte da World Wide Web. Ele permite o acesso a uma plataforma ou função, protegendo contas pessoais e garantindo que apenas quem possui as credenciais corretas possa acessá-las, independentemente do momento ou local.

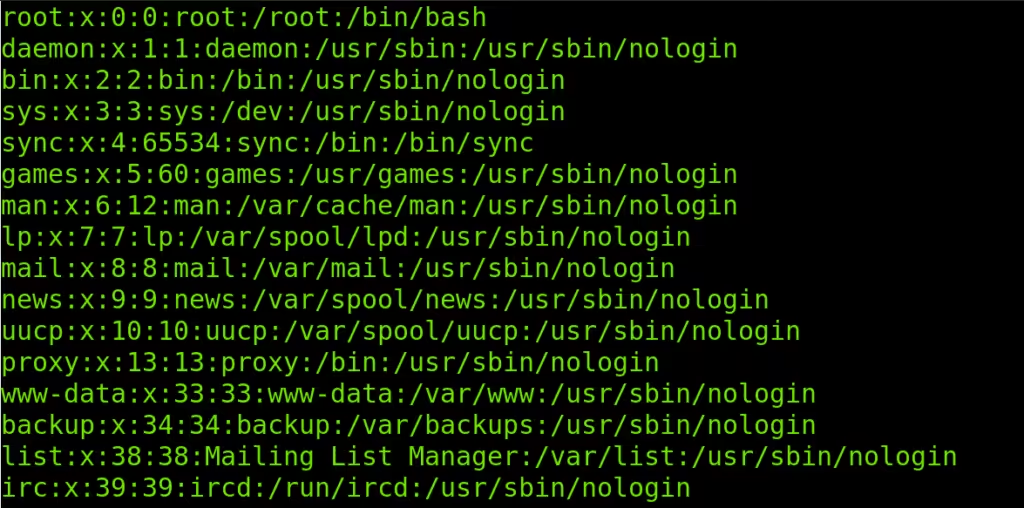

No início da computação, os sistemas operacionais não tinham autenticação de usuário – então qualquer pessoa com acesso físico ao computador podia usá-lo. Foi por isso que, com o tempo, surgiram sistemas de login baseados em senhas, de modo a proteger os dados e recursos de todas as pessoas.

O primeiro deles foi o sistema Unix, que foi desenvolvido na década de 1970 e introduziu o arcaico arquivo /etc/passwd. Nele, os usuários eram registrados com nomes de usuário e senhas criptografadas. Quando um usuário fazia login, o sistema comparava a senha digitada com a armazenada no arquivo.

Com o crescimento das redes de Internet, surgiu a necessidade de autenticação centralizada. O protocolo Kerberos, por exemplo, criado nos anos 1980, permitia que os usuários se autenticassem em um servidor central, evitando senhas em texto simples. Foi só nos anos 1990 que a web popularizou o login como o conhecemos hoje – e os famosos cookies passaram a permitir que os sites lembrassem os usuários entre uma sessão e outra, tornando a experiência mais conveniente e fluida.

O que é login no contexto atual

O login ainda funciona primeiramente como uma chave pessoal; com ele, somente você pode acessar seus computadores, desbloquear o seu celular ou entrar em um perfil que você criou. É por isso que, hoje em dia, em pleno século dos crimes cibernéticos, é necessário mais do que uma simples senha para ter o login mais seguro possível.

O uso da verificação em duas etapas (2FA), por exemplo, é uma das principais recomendações para garantir mais segurança no meio virtual, já que o método previne que pessoas mal-intencionadas acessem uma conta ao envolver mais fatores de autenticação. Assim, caso a senha original seja exposta em um vazamento, o que é muito comum na terra de ninguém que é a Internet, a conta terá outra barreira para evitar acessos indesejados.

Leia também: Aplicativo para descobrir a senha do Wi-Fi – 8 opções

Tipos de login

OK – todo mundo sabe o que é login; no fim do dia, usamos o recurso de uma forma ou de outra para acessar qualquer aplicativo online, especialmente as redes sociais. Mas que tal darmos uma olhada nos variados tipos de login que surgiram ao passo que a tecnologia foi se adaptando a novos modos de conveniência?

Veja só como o login pode se apresentar:

Nome de usuário

Nesse método tradicional, você insere um nome de usuário (como “@usuario”) e uma senha comum para acessar sua conta. É amplamente usado em sites, aplicativos e sistemas até os dias de hoje.

Endereço de e-mail ou telefone

Similar ao método anterior, mas você usa seu endereço de e-mail ou número de celular em vez do nome de usuário. Por exemplo, no Facebook, você insere seu e-mail e senha para acessar a plataforma. É o mais popular de todos.

Documento

No Brasil, alguns serviços específicos usam um número de documento (como CPF) para autenticação. A Conta Gov.br, por exemplo, combina CPF e senha para acesso, permitindo também que você atribua um número de celular e um e-mail para recuperar a senha.

Impressão digital

A biometria é usada para desbloquear dispositivos e acessar contas bancárias, entre outras coisas. Seu dedo é a “senha” – e esse método se popularizou bastante na segunda metade da década de 2010 antes de ser majoritariamente substituído pelo reconhecimento facial.

Reconhecimento facial

Aqui, a câmera do dispositivo verifica seu rosto para autenticar a sua conta. O iPhone, por exemplo, usa o Face ID, e até mesmo as mais simples webcams acopladas aos notebooks têm essa capacidade. Com o advento da inteligência artificial, as possibilidades de acesso são possíveis até em ambientes com pouca iluminação ou ao vestir acessórios que tapam parte do rosto, como chapéus, máscaras e óculos.

Reconhecimento de voz

Menos comum no cotidiano civil – mas algumas soluções mais “premium” em certos nichos governamentais e empresariais usam sua voz como senha. Aqui, o sistema verifica sua voz para conceder acesso.

Verificação em duas etapas

Também conhecida como autenticação de dois fatores, a verificação em duas etapas é um mecanismo de segurança que adiciona uma camada extra de proteção às suas contas, independentemente do método de login que ela usa. Aqui, mesmo se alguém roubar sua senha ou ter acesso ao seu e-mail, essa segunda etapa impede o acesso não autorizado.

O que facilita essa tecnologia nos tempos atuais é a grande presença de satélites (GPS) e recursos de rastreamento de IP, que automaticamente identificam se alguém está tentando acessar a sua conta de um lugar ou aparelho diferente do usual. Recomenda-se usar solicitações do Google para facilitar esse processo, uma vez que a integração com as plataformas da Big Tech americana está em quase todos os lugares da Internet e ela notifica o usuário dessas tentativas incomuns de login.

Saiba o que é login nas estratégias de marketing digital

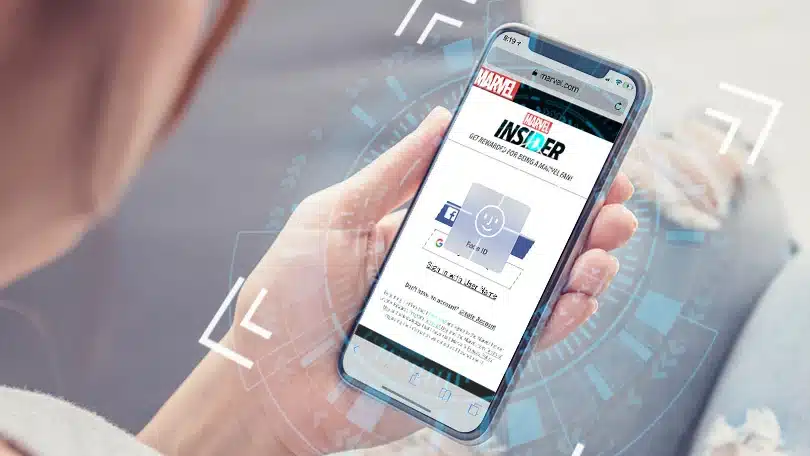

Ei, empresário – a equipe da DT Network tem um questionamento para você: sabia que o login de acesso pode ser usado para fidelizar clientes e aumentar ainda mais os seus lucros com a Internet? Estamos falando aqui de um sistema de Wi-Fi que combina o acesso à Internet com um simples cadastro para acessá-lo: o Hotspot Social.

Atualmente, muitos locais públicos como restaurantes, hotéis e lojas oferecem Wi-Fi de graça para seus clientes. Essa estratégia busca não apenas agradar os visitantes com um acesso conveniente à Internet como também mantê-los no local consumindo mais, resultando em uma relação de benefícios para todas as partes.

Mas e se a gente te contar que um sistema de login – exatamente como vimos neste artigo – pode otimizar uma rede pública de uma forma como você nunca viu, deixando-a mais segura e ainda coletando esses dados de cadastro para você usar como recurso de marketing no futuro?

O Hotspot Social faz exatamente isso: para os seus clientes acessarem um Wi-Fi de graça que você disponibiliza, é preciso que eles façam um login simples de autenticação, seja por meio das redes sociais ou por e-mail, em vez de usarem uma senha comum que só vai fazê-los perder tempo e enfraquecer a integridade da sua conexão.

Entre as vantagens dessa estratégia personalizada estão coisas como:

- Conexão rápida e segura para clientes e funcionários, dividida entre vários canais para evitar a lotação;

- Meio de acesso dinâmico (pois não há senha permanente);

- Controle de tempo limite e horário de funcionamento da Internet;

- Fornecimento de menus e cardápios digitais;

- Envio de descontos e promoções diretamente para os dispositivos conectados;

- Coleta de dados de acordo com a LGPD para usar em futuras relações de compra e venda;

- E muito mais!

Nossa equipe convida você a implementar essa solução de Wi-Fi com login social na sua empresa ou estabelecimento. Além da solução já estar pronta para uso, você pode colocar o nome da sua própria marca no sistema e revendê-lo para outras empresas que desejam usá-lo!

Saber o que é login é apenas o começo. Use-o para crescer nos negócios e solicite um contato com alguém da nossa equipe ainda hoje.